Identity a Access Management (IAM) – proč je důležitý?

Identity a Access Management (IAM) je centralizovaná správa a řízení identit a jejich přístupů. Základním cílem systémů IAM je maximální zjednodušení a bezpečný přístup jednotlivce (identity) do různorodých IT systémů. Jakmile je tato digitální identita vytvořena, musí být efektivně řízena = udržována a sledována pro každého uživatele.

IAM je o definování a správě rolí a přístupových oprávnění jednotlivých uživatelů IT systémů. Těmito uživateli mohou být zákazníci, zaměstnanci, dodavatelé, studenti atd. IT systémy jsou typicky heterogenní a jsou dostupné po vnitřní síti, někdy jsou však také určité segmenty vystaveny do Internetu. Tím spíš je potřeba pečlivě dbát na řízení přístupů – Identity a Access Management.

Identity a Access Management – nástroje

Identity a Access Management se skládá z Identity Managementu (IdM) a Access  Managementu (AM).

Managementu (AM).

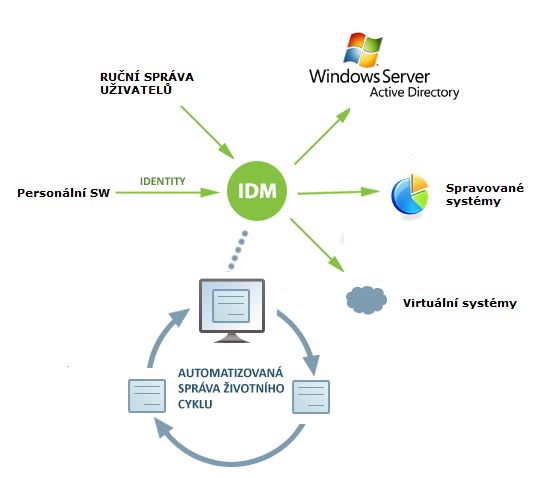

Identity Management (IdM) je centralizovaná správa identit v IT systémech, kterou zajišťuje SW Identity Manager. Jedná se o procesní nástroj, který má komunikační rozhraní do mnoha spravovaných systémů. Identity Manager integruje spravované systémy a umožňuje nad nimi provádět procesy správu účtů v koncových systémech. Součástí IdM jsou synchronizační nástroje pro přenos dat, auditní a reportovací funkce a samozřejmě uživatelské rozhraní, které umožňuje přenést odpovědnost za určité úkoly na uživatele.

Access Management (AM) jsou procesy, postupy a technologie (SW = Access Manager) používané k řízení a monitorování přístupu k IT systémům. Funkce správy přístupu, jako je autentizace, autorizace, audit důvěryhodnosti a zabezpečení, jsou nedílnou součástí špičkových systémů správy přístupů pro místní i cloudové systémy.

Proč je důležitý Identity a Access Management?

Správa identit a přístupů IAM je neoddělitelně spjata s bezpečností IT a produktivitou organizací v dnešní době digitalizace.

Kompromitovaná digitální identita často slouží jako vstupní bod do sítě organizace. Organizace, které používají IAM k zabezpečení svých informačních aktiv lépe čelí rostoucím hrozbám v podobě ransomwaru, hackingu, phishingu a dalších útoků malwaru.

V mnoha organizacích mají uživatelé více přístupových oprávnění, než je nutné. Díky vyšším právům se uživatel může dostat k datům ke kterým nemá mít přístup (např. mzdy). Systém IAM může přidat důležitou vrstvu ochrany zajištěním konzistentního uplatňování pravidel a zásad přístupu uživatelů v celé organizaci.

Centrální správy systémů mohou snížit složitost a náklady na zabezpečení prověření uživatele a jeho přístupu. Systémy IAM zároveň umožňují uživatelům zvýšit produktivitu (při zachování bezpečnosti) v různých prostředích, ať už pracují z domova, z kanceláře nebo na cestách. Stačí si spočítat kolik organizaci stojí manuální založení a udržování jednoho účtu a dojdeme ke statisícům ročně. Pokud se do nákladů započítá riziko odcizení dat, tak dojdeme k tomu, že oblast správy uživatelských účtů je poměrně nákladná.

Přínosy IAM

Implementace IAM firmě může zajistit významnou konkurenční výhodu. V dnešní době potřebuje většina organizací poskytnout uživatelům přístup k interním systémům z vnější sítě. IAM organizaci umožňuje rozšířit přístup k jejím informačním systémům napříč on-premise aplikacemi, mobilními aplikacemi a SaaS, aniž by to ohrozilo zabezpečení. Poskytnutím přístupu z vnější sítě je možné zvýšit produktivitu, spokojenost zaměstnanců, výzkum a vývoj a v konečném důsledku i příjmy. Identity Management může například snížit počet hovorů na týmy IT podpory ohledně resetování hesla. Umožňuje správcům automatizovat tyto a další časově náročné a nákladné úkoly.

Identity Management může například snížit počet hovorů na týmy IT podpory ohledně resetování hesla. Umožňuje správcům automatizovat tyto a další časově náročné a nákladné úkoly.

IAM je základním kamenem zabezpečené sítě, protože správa digitální identity uživatele je podstatnou součástí řízení přístupů. Nasazení IAM po organizacích vyžaduje, aby co nejpřesněji byly definovány zásady přístupu – kdo má přístup, ke kterým datovým zdrojům a za jakých podmínek.

IAM přínosy v bodech

- Automatizuje rutinní procesy správy identit. Ulevuje administrátorům od rutinních procesů.

- Centralizuje systémy pod jedinou správu – získáte přehled o přístupech v systémech, identifikuje osobu napříč systémy.

- Delegujte správu účtů na business vlastníky. Tj. například nadřízení žádají a schvalují přístupy do CRM. Administrátoři se mají věnovat rozvoji systémů, ne schvalování, zda tam má mít žadatel daný přístup.

- Eviduje, audituje operace nad účty a právy. Rychlé snadné získávání podkladů pro audity IT.

- Zvýší bezpečnost například zamezením existence mrtvých duší. Již se nestane, že pracovník po ukončení smlouvy má stále přístupy do systému a může si odnést data.

- Zajišťuje ověřování a přidělování práv přístupů k aplikacím. Uživateli se zredukeje počet hesel, které si musí pamatovat a díky tomu je v práci produktivnější.

Dodavatelé IAM

Níže je uveden seznam několika dodavatelů:

- Atos

- BCV solutions :-)

- CA Technologies

- ForgeRock

- IBM Identity and Access Assurance

- Microsoft Azure Active Directory

- Okta

- OneLogin

- Ping

Mohlo by vás také zajímat ke správě identit

Seriál o Identity Managementu:

- Co je to Identity Management?

- Jak vybrat IDM?

- Jak migrovat Identity Management?

- Modely spolupráce s dodavatelem IDM.

- Jak zabrátit vendor lock-in?

- Jak z personalistiky identifikovat vedoucího pro IDM?

- Jak se zbavit rutinních úkolů při správě IT systému automatizací Identity Managementu?

- Jak správně testovat IdM?

- Jak správně nasadit IDM do produktivního provozu?

- API pro připojení systému do IDM

- Co je to SCIM?

- IdM nebo formulářový systém?

- Netradiční využití IdM 1, 2, 3